Атаки отравления адресов в криптовалюте и как их избежать

Отравление адресов

Отравление адресов предполагает отправку небольших транзакций с адресов кошельков, которые очень похожи на легитимные, что обманывает пользователей, заставляя их копировать неправильный адрес при совершении последующих транзакций.

Атаки с отравлением адресов в криптовалюте

Атаки с отравлением адресов в криптовалюте - это мошенничество, когда злоумышленники обманывают пользователей, заставляя их отправлять средства на поддельный адрес, который выглядит почти идентично легитимному адресу. Эти атаки используют сходство адресов кошельков, повторное использование адресов или вредоносное ПО, чтобы ввести пользователей в заблуждение и заставить их непреднамеренно перевести активы не той стороне.

В мире криптовалют враждебные действия, когда злоумышленники влияют на потребителей или обманывают их, подделывая криптовалютные адреса, называются атаками с отравлением адресов.

В сети блокчейн эти адреса, состоящие из отдельных буквенно-цифровых строк, служат источником или местом назначения транзакций. Эти атаки используют различные методы, чтобы нарушить целостность и безопасность криптовалютных кошельков и транзакций.

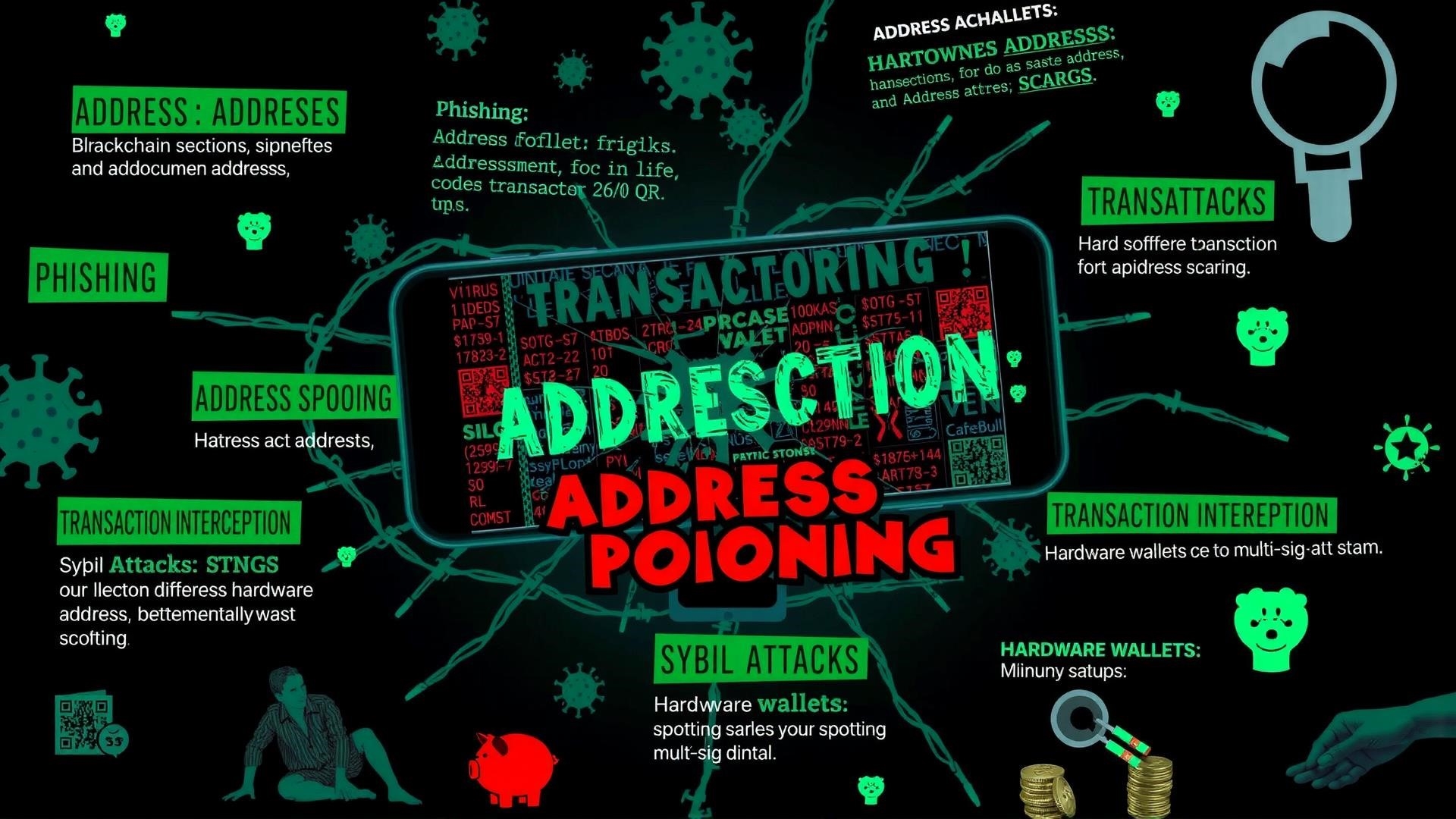

Типы атак с отравлением адресов

Атаки с отравлением адресов в криптовалютном пространстве чаще всего используются либо для незаконного приобретения цифровых активов, либо для нарушения бесперебойной работы сетей блокчейн. Эти атаки могут включать в себя:

- Кража: Злоумышленники могут обманом заставить пользователей перевести свои средства на вредоносные адреса, используя такие стратегии, как фишинг, перехват транзакций или манипулирование адресами.

- Нарушение работы: Отравление адресов может быть использовано для нарушения нормальной работы сетей блокчейн путем создания перегрузок, задержек или прерывания транзакций и смарт-контрактов, что снижает эффективность сети.

- Обман: Злоумышленники часто пытаются ввести в заблуждение пользователей криптовалюты, выдавая себя за известных личностей. Это подрывает доверие сообщества к сети и может привести к ошибочным транзакциям или путанице среди пользователей.

Для защиты цифровых активов и общей целостности технологии блокчейн атаки с отравлением адресов подчеркивают важность строгих процедур безопасности и постоянного внимания в криптовалютной экосистеме.

Методы атак с отравлением адресов

Атаки на отравление адресов в криптовалюте включают в себя фишинг, перехват транзакций, использование повторного использования адресов, атаки Sybil, поддельные QR-коды, подмену адресов и уязвимости смарт-контрактов, каждая из которых представляет собой уникальный риск для активов пользователей и целостности сети.

Фишинговые атаки

В криптовалютной сфере распространенным видом подмены адресов являются фишинговые атаки, в ходе которых преступники создают фальшивые веб-сайты, электронные письма или сообщения, которые очень похожи на солидные компании, такие как криптовалютные биржи или провайдеры кошельков.

Например, хакеры могут создать фальшивый сайт биржи, который выглядит точно так же, как настоящий, и попросить пользователей войти в систему. После этого злоумышленники могут получить доступ к средствам клиентов на настоящей бирже, что приведет к значительным финансовым потерям.

Перехват транзакций

Другой метод отравления адресов - перехват транзакций, при котором злоумышленники перехватывают действительные криптовалютные транзакции и меняют адрес назначения. Средства, предназначенные для настоящего получателя er перенаправляются путем изменения адреса получателя на тот, который находится под контролем злоумышленника. Подобные атаки часто связаны с вредоносным ПО, компрометирующим пользовательское устройство или сеть, или и то, и другое.

Повторное использование адресов

Злоумышленники отслеживают блокчейн на предмет случаев повторения адресов, чтобы использовать их в своих интересах. Повторное использование адресов может быть рискованным с точки зрения безопасности, поскольку может раскрыть историю транзакций адреса и его уязвимые места. Эти уязвимости используются злоумышленниками для получения доступа к кошелькам пользователей и кражи средств.

Например, если пользователь постоянно получает средства с одного и того же адреса Ethereum, злоумышленник может заметить эту закономерность и, воспользовавшись изъяном в программном обеспечении кошелька пользователя, получить несанкционированный доступ к его средствам.

Атаки Sybil

Чтобы получить непропорциональный контроль над функционированием криптовалютной сети, атаки Sybil предполагают создание нескольких ложных идентификаторов или узлов. Получив такой контроль, злоумышленники могут изменять данные, обманывать пользователей и, возможно, ставить под угрозу безопасность сети.

Злоумышленники могут использовать большое количество поддельных узлов в контексте блокчейн-сетей с доказательством доли (PoS), чтобы существенно повлиять на механизм консенсуса, что дает им возможность изменять транзакции и потенциально дважды тратить криптовалюту.

Поддельные QR-коды

Отравление адресов также может происходить при распространении поддельных платежных адресов или QR-кодов. Злоумышленники часто доставляют эти фальшивые коды в физической форме неопытным пользователям, пытаясь обманом заставить их отправить криптовалюту в определенное место n, которые они не планировали.

Например, хакер может распространять QR-коды для криптовалютных кошельков, которые выглядят как настоящие, но на самом деле содержат незначительные изменения в закодированном адресе. Пользователи, сканирующие такие коды, непреднамеренно отправляют деньги на адрес злоумышленника, а не на адрес предполагаемого получателя, что приводит к финансовым потерям.

Подмена адресов

Злоумышленники, использующие подмену адресов, создают криптовалютные адреса, которые очень похожи на реальные. Идея состоит в том, чтобы обманом заставить пользователей перевести деньги на адрес злоумышленника, а не на адрес адресата. В этом методе отравления адресов используется визуальное сходство между поддельным и настоящим адресами.

Например, злоумышленник может создать Bitcoin-адрес, который будет очень похож на адрес пожертвований авторитетной благотворительной организации. Неосведомленные жертвователи могут непреднамеренно перевести деньги на адрес злоумышленника, отправляя пожертвования в организацию, и тем самым отвлечь средства от их целевого использования.

Уязвимости смарт-контрактов

Злоумышленники используют недостатки или уязвимости в децентрализованных приложениях (DApps) или смарт-контрактах в системах blockchain для осуществления отравления адресов. Злоумышленники могут перенаправить деньги или заставить контракт вести себя непреднамеренно, изменяя порядок проведения транзакций. В результате пользователи могут понести денежные потери, а в работе децентрализованных финансовых сервисов (DeFi) могут возникнуть сбои.

Примеры атак с отравлением адресов

Знаете ли вы? Chainalysis обнаружил более 82 000 кошельков, связанных с широкомасштабной кампанией, специально нацеленной на пользователей с большим количеством криптовалют. алансы, подчеркивая, насколько опасными и далеко идущими могут быть эти аферы.

Потеря 2,6 миллиона долларов USDT (май 2025 года)

В мае 2025 года один криптотрейдер потерял 2,6 миллиона долларов США в результате двух мошенничеств с отравлением адресов, использовавших технику под названием «переводы нулевой стоимости». Этот продвинутый фишинговый метод использует то, как переводы токенов отображаются в истории транзакций пользователя, обманом заставляя жертв доверять поддельным адресам. Нулевые переводы не требуют подписей закрытых ключей, что делает их незаметными и эффективными. В Ethereum и BNB Chain было совершено более 270 миллионов таких попыток, а подтвержденные убытки составили 83 миллиона долларов, что свидетельствует о растущей межцепочечной угрозе.

Атака на блокчейн EOS (март 2025 года)

После ребрендинга в Vaulta блокчейн EOS подвергся атаке с отравлением адресов. Вредоносные субъекты отправляли небольшие суммы EOS с адресов, имитирующих крупные биржи, такие как Binance и OKX, с целью обмануть пользователей и заставить их отправить средства на мошеннические адреса. Эта атака использовала сходство в названиях адресов для обмана пользователей.

Знаете ли вы? Компании Trugard и Webacy запустили инструмент на основе искусственного интеллекта для обнаружения отравления адресов криптокошельков. Система использует контролируемое машинное обучение на реальных и синтетических данных о транзакциях и достигла 97%-ной частоты обнаружения.

Последствия атак с отравлением адресов

Атаки с отравлением адресов могут иметь разрушительные последствия как для отдельных пользователей, так и для стабильности сети блокчейн. Поскольку злоумышленники могут похищать криптовалютные активы или изменять транзакции, чтобы перенаправить деньги на собственные кошельки, эти а атаки часто приводят к крупным финансовым потерям для их жертв.

Помимо денежных потерь, такие атаки могут также привести к снижению доверия среди пользователей криптовалют. Доверие пользователей к безопасности и надежности сетей blockchain и связанных с ними сервисов может быть подорвано, если они попадутся на мошеннические схемы или их ценности будут украдены.

Кроме того, некоторые атаки на отравление адресов, такие как Sybil-атаки или злоупотребление недостатками смарт-контрактов, могут помешать нормальной работе блокчейн-сетей, что приведет к задержкам, перегрузкам или непредвиденным последствиям, которые отразятся на всей экосистеме. Эти последствия подчеркивают необходимость надежного контроля безопасности и осведомленности пользователей в криптовалютной экосистеме, чтобы снизить риск атак с отравлением адресов.

Как избежать атак с отравлением адресов

Чтобы защитить цифровые активы пользователей и обеспечить безопасность сетей blockchain, крайне важно избегать атак с отравлением адресов в криптовалютном мире.

- Используйте свежие адреса: Использование нового адреса криптокошелька для каждой транзакции снижает риск того, что злоумышленники свяжут адреса с личностью пользователя или историей транзакций. Иерархические детерминированные (HD) кошельки помогают предотвратить отравление адресов, автоматически генерируя каждый раз свежий адрес, что затрудняет злоумышленникам манипулирование или имитацию предыдущих транзакций и перенаправление средств.

- Используйте аппаратные кошельки: По сравнению с программными кошельками аппаратные кошельки являются более безопасной альтернативой. Они минимизируют риски, сохраняя приватные ключи в автономном режиме.

- Упражнения осторожность при раскрытии публичных адресов: Людям следует проявлять осторожность при раскрытии своих криптоадресов в публичной сфере, особенно в социальных сетях, и предпочитать использовать псевдонимы.

- Выбирайте надежные кошельки: Чтобы защититься от отравления адресов и других атак, важно пользоваться услугами известных провайдеров кошельков, которые известны своими функциями безопасности и регулярными обновлениями программного обеспечения.

- Регулярные обновления: Чтобы оставаться защищенным от атак с отравлением адресов, необходимо постоянно обновлять программное обеспечение кошелька, добавляя в него самые новые исправления.

- Внедрите белые списки: Используйте белые списки, чтобы ограничить транзакции только надежными источниками. Некоторые кошельки или сервисы позволяют пользователям вносить в белый список определенные адреса, с которых можно отправлять средства на их кошельки.

- Рассмотрите возможность использования мультисиговых кошельков: Кошельки, в которых для подтверждения транзакции требуется несколько закрытых ключей, называются кошельками с мультиподписью (multisig). Такие кошельки могут обеспечить дополнительную степень защиты, поскольку для одобрения транзакции требуется несколько подписей.

- Используйте инструменты анализа блокчейна: Инструменты анализа блокчейна помогают обнаружить отравление адресов, выявляя шаблоны «пыления» - небольшие, на первый взгляд незначительные криптопереводы (UTXO), отправленные на несколько кошельков. Эти крошечные транзакции могут сигнализировать о попытках злоумышленников отравить историю адресов и обмануть пользователей.

- Сообщайте о предполагаемых атаках: При подозрении на атаку с отравлением адресов следует немедленно связаться с поставщиком криптовалютного кошелька через официальную службу поддержки. По каналам связи и подробно сообщить об инциденте. Они также должны уведомить соответствующие правоохранительные или регулирующие органы, особенно если речь идет о значительных финансовых потерях или злом умысле. Оперативное информирование помогает снизить риски и защитить широкое криптосообщество.