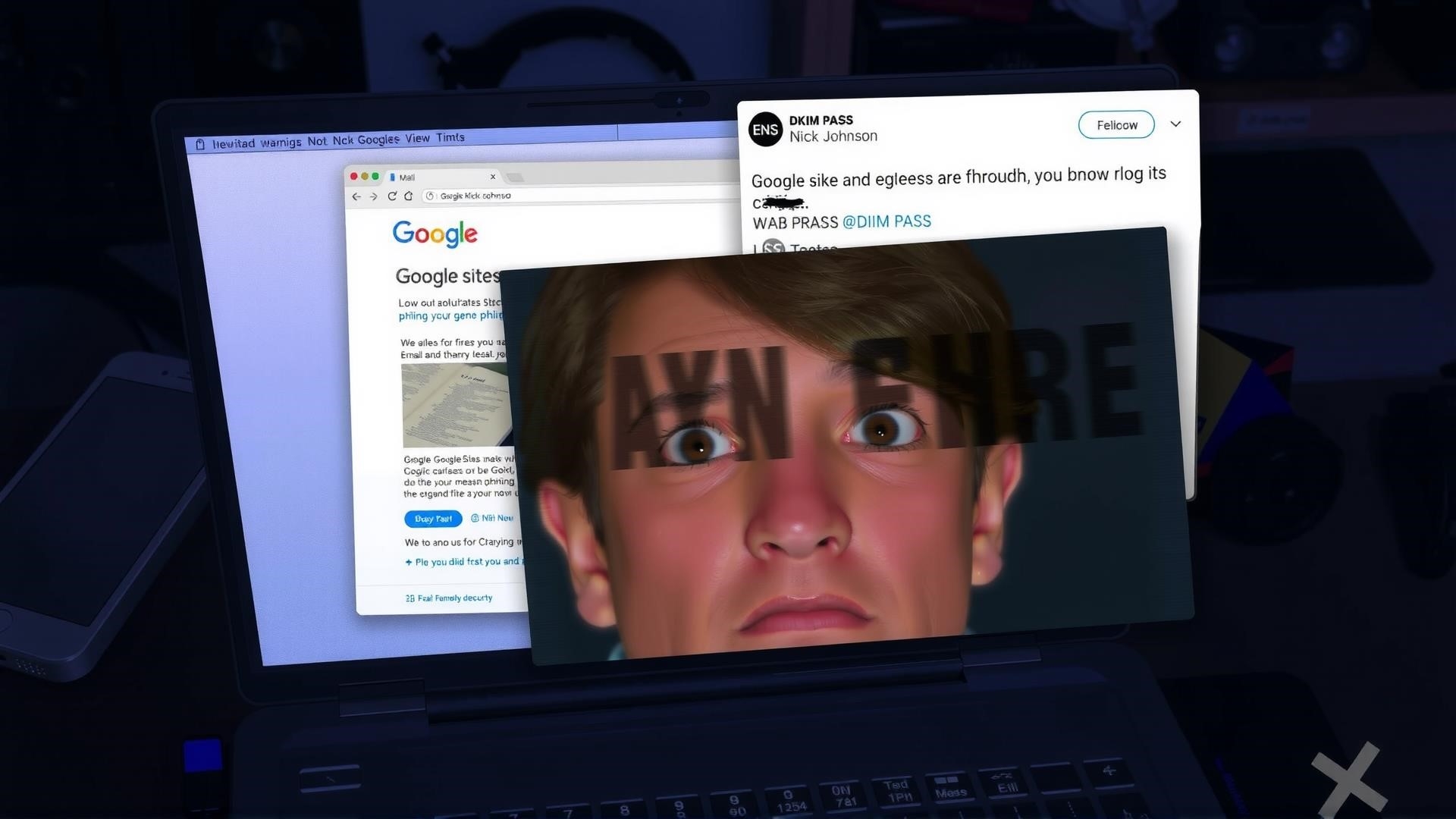

Основатель ENS предупреждает о подделке Google, обманывающей пользователей фальшивой повесткой в суд

Фишинговая атака выдает себя за Google и обманом заставляет пользователей сообщать учетные данные для входа в систему

Представитель Google сообщил Cointelegraph, что компания в курсе проблемы и закрывает механизм, который злоумышленники используют для этой аферы.

Основатель и ведущий разработчик сервиса имен Ethereum предупредил своих подписчиков в сети X о «чрезвычайно изощренной» фишинговой атаке, которая может выдавать себя за Google и обманом заставлять пользователей сообщать учетные данные для входа в систему.

Фишинговая атака использует инфраструктуру Google для отправки пользователям фальшивого предупреждения о том, что их данные Google передаются правоохранительным органам в связи с повесткой в суд, сообщил Ник Джонсон из ENS в посте от 16 апреля на сайте X.

«Оно проходит проверку подписи DKIM, и GMail отображает его без каких-либо предупреждений - он даже помещает его в один разговор с другими, законными предупреждениями безопасности», - сказал он.

По словам Джонсона, в рамках атаки пользователям предлагается ознакомиться с материалами дела или выразить протест, перейдя по ссылке на страницу поддержки, которая использует Google Sites - инструмент, который можно использовать для создания веб-сайта на поддомене Google.

Доменное имя Google создает впечатление, что письмо легитимно, но Джонсон отмечает, что есть явные признаки того, что это фишинговое мошенничество - например, оно пересылается с частного адреса электронной почты.

В своем отчете от 11 апреля компания EasyDMARC объяснила, что фишинговая афера работает, используя сайты Google.

Они также используют приложение Google OAuth, где «ключевой трюк заключается в том, что в поле App Name в Google можно написать все, что угодно», и используют домен через Namecheap.позволяет им «указывать в качестве адреса From аккаунт no-reply@google, а адресом ответа может быть что угодно».

«Наконец, они пересылают сообщение своим жертвам. Поскольку DKIM проверяет только само сообщение и его заголовки, но не конверт, сообщение проходит проверку подписи и появляется в папке входящих сообщений пользователя как легитимное сообщение - даже в том же потоке, что и легитимные предупреждения о безопасности», - говорит Джонсон.

В разговоре с Cointelegraph представитель Google заявил, что они знают о проблеме и отключают механизм, который злоумышленники используют для вставки «текста произвольной длины», что предотвратит работу этого метода атаки в будущем.

«Мы знаем об этом классе целевых атак от угрожающего агента Rockfoils и уже в течение последней недели внедряем средства защиты. В ближайшее время эти меры защиты будут полностью развернуты, что позволит перекрыть этот путь для злоупотреблений», - сказал представитель компании.

Представитель добавил, что Google никогда не будет запрашивать учетные данные личных аккаунтов, включая пароли, одноразовые пароли или push-уведомления, и не будет звонить пользователям.

Еженедельный набор инструментов, который анализирует последние события в сфере DeFi, предлагает острый анализ и раскрывает новые финансовые возможности, чтобы помочь вам принимать разумные решения с уверенностью. Доставляется каждую пятницу