Вредонос Crocodilus крадет криптовалюту из Android-кошельков

Пользователи Android берегитесь: Недавно обнаруженная вредоносная программа атакует криптокошельки на смартфонах.

Обнаруженный компанией ThreatFabric, специализирующейся на предотвращении мошенничества, мобильный банковский троян «Crocodilus» использует такие инструменты, как удаленное управление, наложение черного экрана и расширенный сбор данных через логирование доступности, чтобы обманом заставить владельцев криптовалют передать начальную фразу своего кошелька.

Вредоносная программа «маскируется под приложения, связанные с криптовалютами, и использует специальные методы социальной инженерии, чтобы заставить жертву раскрыть секреты, хранящиеся в приложениях криптовалютных кошельков», - рассказал Decrypt Александр Еремин, руководитель отдела анализа мобильных угроз ThreatFabric. Он добавил, что это указывает на «особую заинтересованность стоящих за ней субъектов в том, чтобы нацелиться на пользователей криптовалютных кошельков».

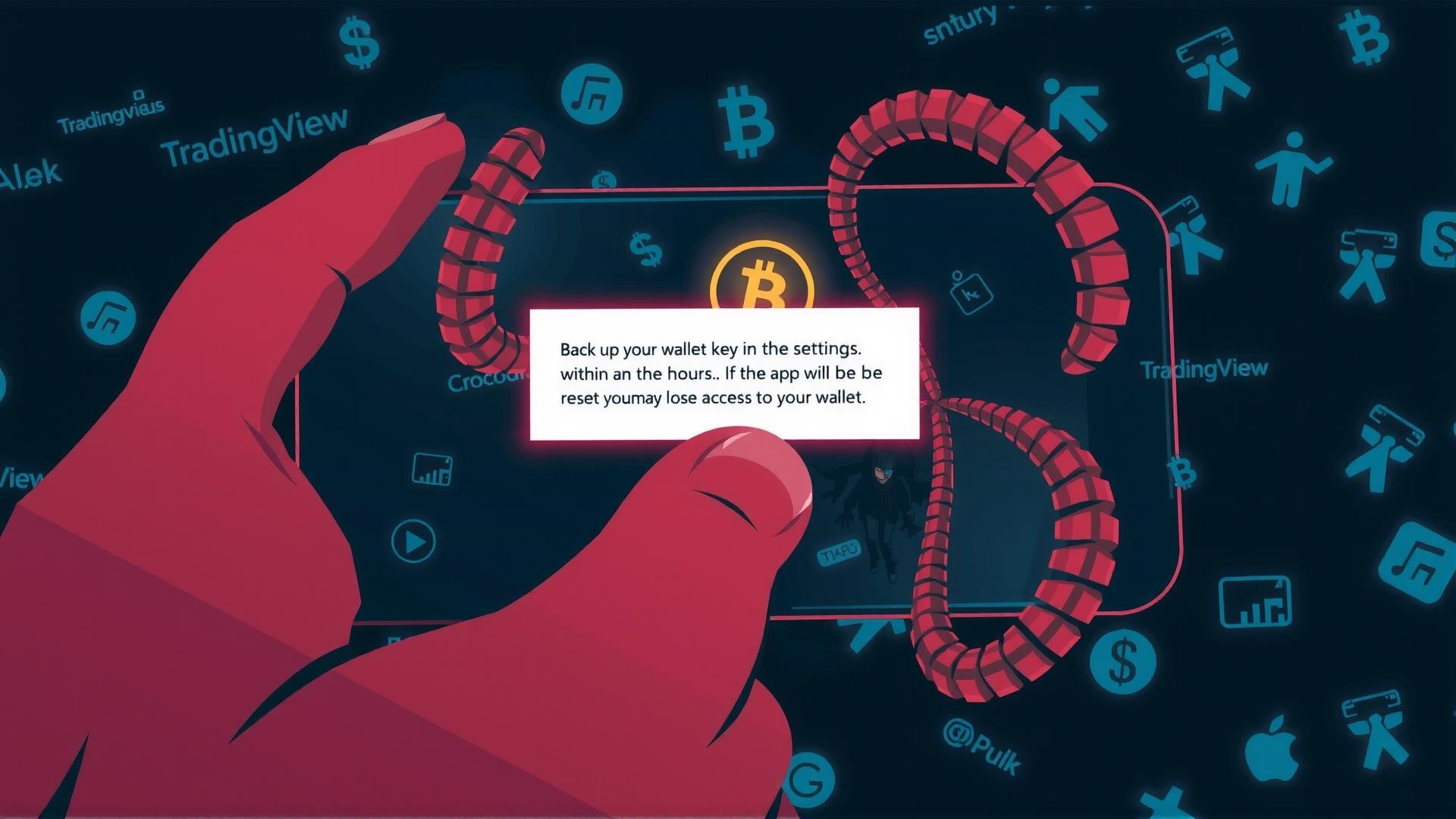

Очень важно, что эта угроза обманывает пользователей Android, заставляя их предоставить начальную фразу для своего собственного криптовалютного кошелька. Для этого она выдает предупреждение, в котором просит пользователей сделать резервную копию ключа, чтобы избежать потери доступа.

Мошенники используют взломанные версии TradingView Premium для слива криптовалютных кошельков.

Приложение маскируется под «взломанную» версию настоящего приложения TradingView Premium. Версии, зараженные вредоносным ПО, распространяются через Reddit и часто встречаются в криптовалютных подразделах Reddits.

Жертвы сообщают, что их криптокошельки были полностью опустошены. Затем за них выдавали себя мошенники, которые использовали их данные для рассылки фишинговых попыток, призывающих контакты жертв к д...

По словам специалистов hreatFabric, Crocodilus распространяется через собственный дроппер, который обходит защиту на Android 13 и более поздних версиях.

Впервые вредоносная программа была обнаружена на территории Турции и Испании и использует язык отладки, который, судя по всему, написан на турецком языке.

После того как дроппер устанавливает вредоносную программу, без срабатывания Play Protect он запрашивает разрешения Accessibility Service. Это позволяет ему обойти ограничения Accessibility Service, что дает ему возможность развернуть экранное наложение для получения паролей.

Вредоносная программа показывает пользователям фальшивое предупреждение, которое гласит: «Сделайте резервную копию ключа кошелька в настройках в течение 12 часов. В противном случае приложение будет сброшено, и вы можете потерять доступ к своему кошельку».

Crocodilus также работает как троян удаленного доступа (RAT), то есть операторы могут перемещаться по пользовательскому интерфейсу, проводить пальцем по экрану с помощью жестов и даже делать скриншоты. По данным ThreatFabric, это позволяет оператору вредоносной программы использовать Google Authenticator для доступа к паролям двухфакторной аутентификации.

Вредоносная программа делает все это незаметно, используя наложение черного экрана, поэтому владелец телефона не может видеть, какие действия выполняются удаленно.

На момент публикации статьи, похоже, что Crocodilus затронул только пользователей в Испании и Турции. Вредоносная программа была впервые обнаружена для людей в Турции и Испании и использует язык отладки, который, судя по всему, написан на турецком языке.

По данным ThreatFabric, не совсем ясно, как загружается первоначальный дроппер, поэтому он вполне может распространиться за пределы страны. эти места.

По данным ThreatFabric, пользователей обманом заставляют загружать дропперы через вредоносные сайты, социальные сети, фальшивые рекламные акции, текстовые сообщения и сторонние магазины приложений. Пользователи Android могут снизить риск, используя для загрузки приложений только магазин Google Play Store и не скачивая APK с других сайтов.

Еремин сказал Decrypt, что, несмотря на то, что Crocodilus является «новичком в сфере мобильных угроз», его «богатый набор возможностей» может сделать его конкурентом устоявшихся вредоносных программ как услуги на подпольных рынках.

Отредактировано Стейси Эллиотт.